Si has actualizado a Windows 10, probablemente hayas notado problemas en la visualización de texto en pantalla, algo que tiene que ver con el DPI (Dots Per Inch) o PPP (Puntos Por Pulgada) del sistema operativo. Aunque por lo general es un ajuste que no se suele modificar al cambiar el software, hay usuarios que reportan fuentes borrosas.

Parece ser que cambios en los DPI del sistema están provocando que algunas fuentes aparezcan borrosas en la interfaz del sistema operativo. La heterogeneidad de este problema hace que cada caso sea diferente, pero particularmente he experimentado este tipo de problemas en el navegador web, en algunas páginas en concreto, no en todas. También he detectado el mismo problema en las aplicaciones clásicas y los menús de configuración del sistema, mientras que todo funciona perfectamente en las aplicaciones Modern del sistema operativo.

Este error sólo afecta a los usuarios de Windows 10 y no a los de Windows 8 u 8.1. Es extraño ya que estos sistemas comparten una gran cantidad de código, especialmente en lo relacionado con escritorio, fuentes y librerías Modern UI. Claramente Microsoft no ha hecho del todo bien los deberes y su ambición de un único sistema operativo para todos los dispositivos no ha ayudado, creando este tipo de problemas en su nicho de mercado dominante (PC de Escritorio y Portátiles).

Sabiendo de la inexistencia del problema en sistemas Windows 8 y 8.1, hay una aplicación llamada Windows 10 DPI Fix que se encarga automáticamente de aplicar al sistema el método de escalado de fuente de Windows 8 en lugar de utilizar la de Windows 10.

Si tenemos problema con las fuentes borrosas en el sistema, podremos ver cómo con solo ejecutar la herramienta el problema se soluciona y las fuentes dejan de estar borrosas.

Yo personalmente abogo por aplicar una solución particular y focalizada si el problema de las fuentes borrosas no es muy acusado. Con ello quiero decir que si el problema está un conjunto reducido de aplicaciones, las cuales presentan fuentes borrosas, te propongo lo siguiente.

Caso práctico

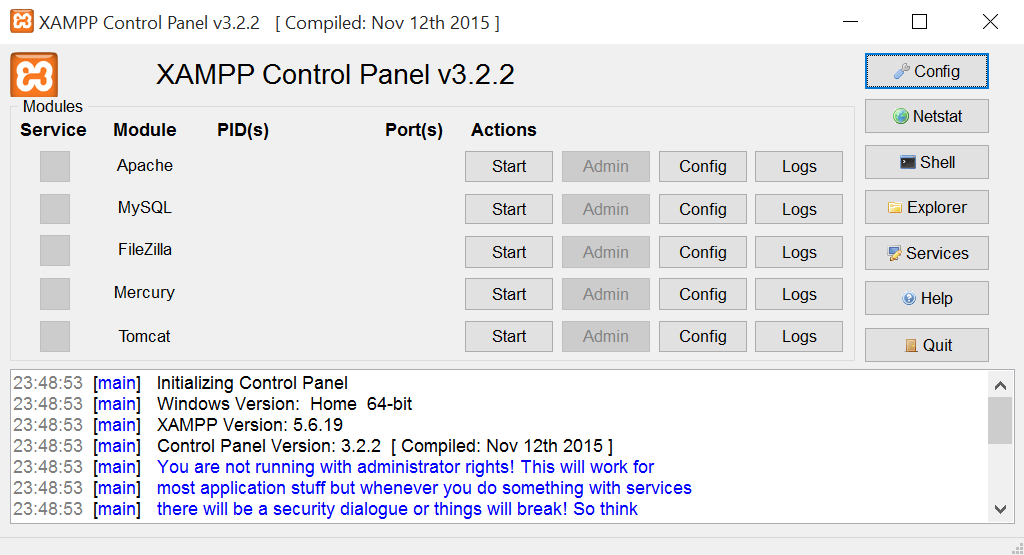

Voy ha plantear un caso particular de una aplicación en la que he sufrido el problema de fuente borrosa. La aplicación en cuestión es XAMPP, la cual en su panel de control, muestra las fuente borrosas.

Para los que tenemos una leve miopía es como intentar ver algo lejano sin ponernos las gafas. Algo que resulta bastante molesto... y que perjudica su lectura.

Para solucionarlo ve al ejecutable que lanza la aplicación y dale con el botón derecho a "Propiedades". Se desplegará una ventana, donde hay que seleccionar "Compatibilidad".

Deberemos marcar la opción "Deshabilitar el ajuste de escala de la pantalla si se usa la configuración elevada de ppp". Para guardar damos en "Aplicar" y después "Aceptar". Al ejecutar de nuevo la aplicación veremos que el texto es más pequeño (lógico porque hemos deshabilitado el escalado), pero por lo menos no aparece borroso que es nuestro objetivo.

A efecto de apreciar mejor la diferencia tras aplicar la configuración, os pongo el antes (a la izquierda) y el después (a la derecha). No dudes en hacer click en la imagen para verla con más detalle.

Espero que estas propuestas para paliar el problema de los textos borrosos en Windows 10 os sirvan, y sobre todo esperemos que Microsoft haga algo al respecto.